No início desta semana, a ISH Tecnologia identificou um trojan do tipo Password Stealer (ladrão de senhas, em tradução literal) que pode ter vazado mais de 900 mil senhas de brasileiros. Utilizando uma campanha de spear phishing, baseada em supostos boletos atrasados para atrair as vítimas, cerca de 500 mil pessoas podem ter sido afetadas.

De acordo com o relatório da empresa, a descoberta aconteceu por meio da ferramenta Mantis DRP, que há cerca de três meses opera em alguns clientes. Segundo Rodrigo Dessaune, CEO da ISH, o arquivo com as senhas possui cerca de 1,2 GB. A ferramenta, em si, “varre” a internet (inclusive na deep e dark web) em busca de informações sensíveis dos clientes.

Segundo Dessaune, a campanha está ativa e os números devem se multiplicar nos próximos dias. “Ataques baseados em engenharia social crescem a cada dia, por isso toda cautela é necessária com dados sensíveis. Antes de clicar em algum link suspeito, as pessoas devem avaliar a fonte”, disse.

Leia mais:

- 70% dos brasileiros temem ser espionados pela webcam, diz estudo

- Chrome: reforce a privacidade de seus dados com apenas uma extensão

- Microsoft vai premiar histórias inspiradoras de mulheres em cibersegurança

Entre as vítimas, o relatório cita que foram identificados funcionários de órgãos estaduais e federais, empresas privadas do setor financeiro, do varejo, indústria e outros.

Como funciona a campanha de phishing

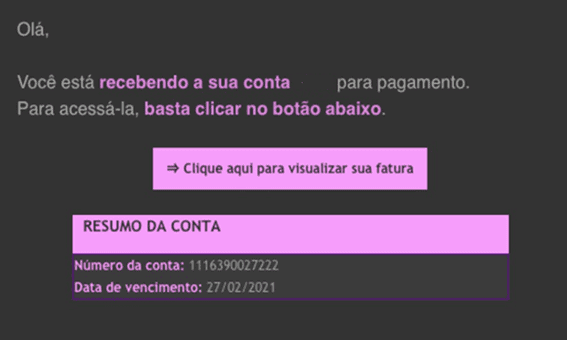

Na campanha, os especialistas informam que é utilizada a técnica de engenharia social para enganar as vítimas. São utilizados nomes de grandes operadoras de telefonia móvel do país, informando os supostos clientes sobre uma conta digital atrasada. Assim, eles enviam um arquivo em formato PDF com a suposta fatura em atraso.

Ao baixar o arquivo, o trojan é instalado no computador da vítima e pode copiar as credenciais do usuário que estão salvas nos navegadores. Os dados coletados são enviados para um servidor remoto. Não foi informado, porém, quais navegadores ou sistemas operacionais são afetados pelo trojan.

Ainda segundo a ISH, o trojan é executado em segundo plano e não indica nenhum tipo de infecção por vírus no computador. Ele também é capaz de desativar programas antivírus e recursos de segurança do Windows.