Siga o Olhar Digital no Google Discover

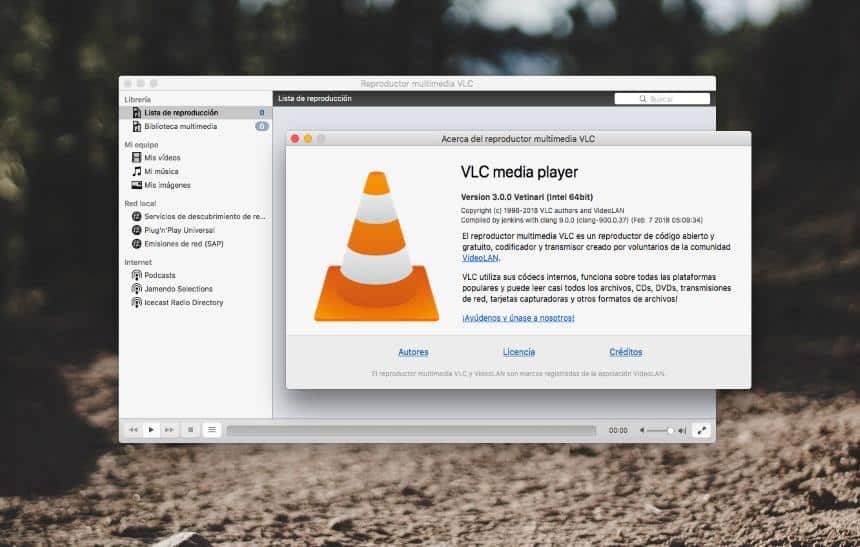

A VideoLAN corrigiu uma vulnerabilidade no VLC, seu popular aplicativo de reprodução multimídia. O programa estava suscetível a ataques por meio de arquivos AVI ou MKV maliciosos. Se um conteúdo programado para explorar essa brecha fosse aberto pelo usuário, o atacante poderia executar códigos de forma remota no computador da vítima.

Ofertas

Por: R$ 37,92

Por: R$ 22,59

Por: R$ 59,95

Por: R$ 3.099,00

Por: R$ 3.324,00

Por: R$ 799,00

Por: R$ 241,44

Por: R$ 388,78

Por: R$ 2.159,00

Por: R$ 188,99

Por: R$ 45,00

Por: R$ 379,00

Por: R$ 1.239,90

Por: R$ 943,20

Por: R$ 798,99

Por: R$ 200,29

Por: R$ 476,10

Por: R$ 1.139,05

Por: R$ 949,00

Por: R$ 139,90

Por: R$ 119,90

Por: R$ 398,99

Por: R$ 79,90

Por: R$ 199,90

De acordo com a desenvolvedora, as versões do VLC da 3.0 até a 3.0.6 foram afetadas. O usuário precisa atualizar imediatamente para o VLC 3.0.7 a fim de se proteger da ameaça. Esse update pode ser instalado via site oficial do VLC ou pela própria aplicação.

Atualmente, duas falhas afetam o programa. Inicialmente, foi descoberto um bug de sobrecarga de memória que pode causar uma falha e se desenvolver até uma exploração de execução remota. Depois, outra brecha foi encontrada na análise de arquivos MKV pelo demuxer do Matroska: ele tem pontuação crítica de gravidade pois tem baixa complexidade de acesso, não exige autenticação para ser explorado e afeta parcialmente a integridade do sistema.

VLC em risco

A VideoLAN recomenda que os usuários evitem abrir arquivos de terceiros que não sejam confiáveis e acessar sites remotos ou que desabilitem os plugins de navegação do VLC antes de fazer a atualização. Com uma versão vulnerável do VLC, a integridade do sistema pode ser desmontada por um simples arquivo AVI ou MKV malicioso.

Vale lembrar que o VLC é um reprodutor amplamente utilizado e que, no começo do ano, ultrapassava três bilhões de downloads. No momento, não há informação sobre se a vulnerabilidade já era explorada antes. O update também corrige um problema de segurança que pode levar à execução de código remoto ao reproduzir arquivos AAC.

Fonte: Genbeta