Siga o Olhar Digital no Google Discover

A SolarWinds ficou conhecida mundialmente depois que seus sistemas foram invadidos em um ataque que afetou empresas e agências governamentais americanas. Nesta quarta-feira (3), a desenvolvedora de software anunciou correções nas três vulnerabilidades que permitiam que os invasores controlassem totalmente o sistema.

Ofertas

Por: R$ 241,44

Por: R$ 241,44

Por: R$ 1.449,99

Por: R$ 3.799,00

Por: R$ 1.999,99

Por: R$ 999,00

Por: R$ 889,00

Por: R$ 79,90

Por: R$ 59,90

Por: R$ 4.460,93

Por: R$ 3.324,00

Por: R$ 241,44

Por: R$ 188,99

Por: R$ 949,00

Por: R$ 1.709,05

Todas as falhas de segurança foram detectadas por Martin Rakhmanov, pesquisador da Trustwave SpiderLabs. Duas delas estavam no Orion e a outra foi localizada em um produto conhecido como FTP Serv-U para Windows. Embora os bugs sejam classificados como graves, não há evidência de que eles foram explorados por invasores.

Quais são as falhas de segurança

A primeira falha encontrada — e a mais grave das três — é conhecida como CVE-2021-25274. Ela se manifestava com o uso do Orion no Microsoft Message Queue, ferramenta com mais de 20 anos de existência que não é mais pré-instalada em equipamento que usam Windows.

Na prática, a CVE-2021-25274 garantia que usuários sem permissões executassem remotamente o código para controlar todo o sistema operacional adjacente. É uma vulnerabilidade tão grave que a Trustwave SpiderLabs escreveu um comunicado à parte sobre ela.

“O SolarWinds Collector Service usa o Microsoft Message Queue e não define permissões nas filas privadas. Como resultado, clientes remotos não autenticados podem enviar mensagens para o Collector Service processar. Nesse processo, ele permite a execução remota de código arbitrário, como o LocalSystem”, diz a nota.

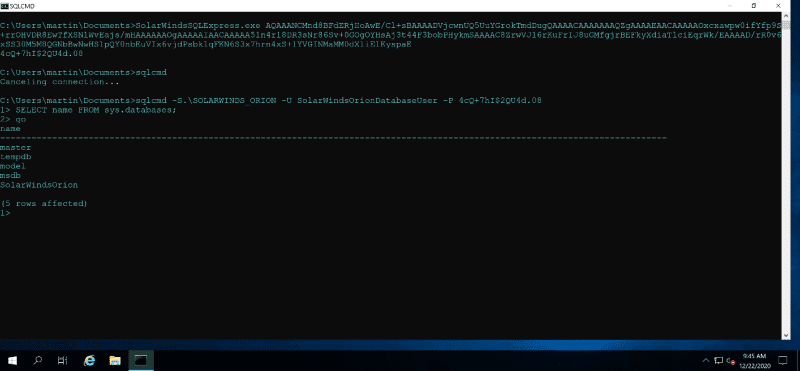

A segunda vulnerabilidade do Orion foi chamada de CVE-2021-25275 e dava acesso a bancos de dados a “qualquer um”. Os arquivos tinham criptografia para proteger as senhas, mas o erro possibilitava que os invasores adquirissem um código que permitia convertê-las em texto simples. Assim, se o acesso ilegal fosse bem-sucedido, os criminosos poderiam obter todas as credenciais para acessar o SolarWindsOrionDatabaseUser.

A terceira falha estava no FTP Serv-U para Windows. Intitulada CVE-2021-25276, ela possibilitava a criação de novos usuários autenticados no Windows. Isso permitia a substituição dos diretórios C:\ e de qualquer arquivo, bem como a leitura de documentos.

A SolarWinds informa que todas as vulnerabilidades foram corrigidas. Por isso, é recomendável que os usuários dos produtos Orion e FTP Serv-U para Windows obtenham os patches com as correções o mais rápido possível.

Via: Ars Technica