Siga o Olhar Digital no Google Discover

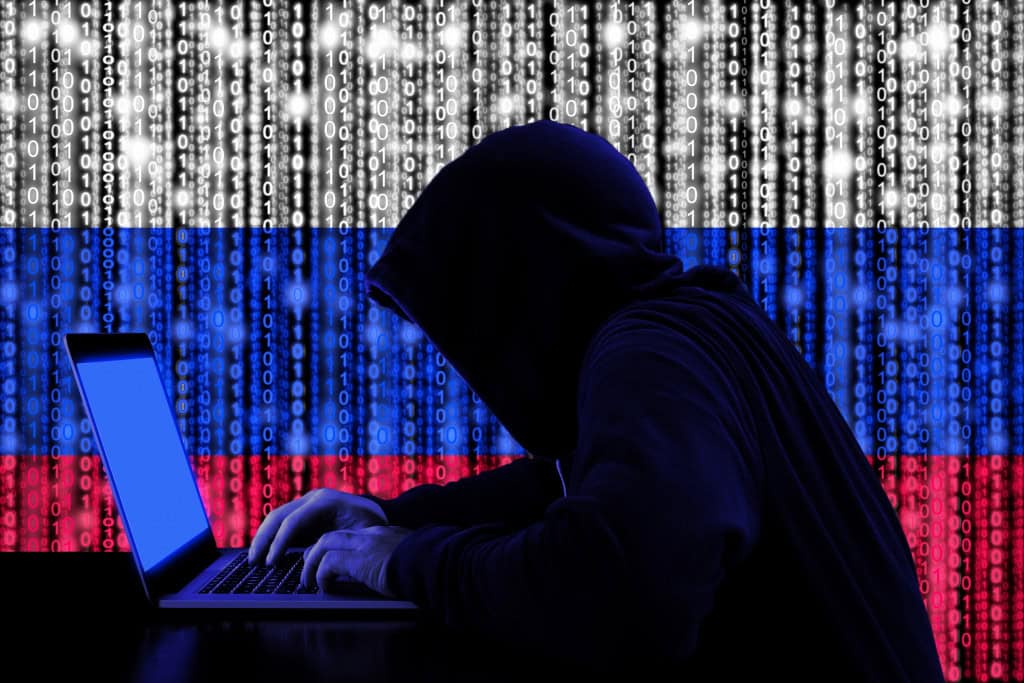

Mais de 100 empresas globais podem ter sido afetadas por uma campanha de hacking em larga escala que explorou falhas no E-Business Suite da Oracle, segundo relatou o Google.

Ofertas

Por: R$ 36,21

Por: R$ 24,96

Por: R$ 9,90

Por: R$ 5,86

Por: R$ 113,70

Por: R$ 6,90

Por: R$ 37,92

Por: R$ 22,59

Por: R$ 59,95

Por: R$ 3.099,00

Por: R$ 3.324,00

Por: R$ 799,00

Por: R$ 241,44

Por: R$ 388,78

Por: R$ 2.159,00

Por: R$ 188,99

Por: R$ 45,00

Por: R$ 379,00

Por: R$ 1.239,90

Por: R$ 943,20

Por: R$ 798,99

Por: R$ 199,00

Por: R$ 476,10

Por: R$ 1.139,05

Por: R$ 949,00

Por: R$ 119,90

Por: R$ 398,99

Por: R$ 79,90

Por: R$ 199,90

A operação, atribuída ao grupo ransomware CL0P, teria começado há cerca de três meses e já resultou no roubo de grandes volumes de dados corporativos e de clientes.

Ataque foi sofisticado

- O Google, que possui uma divisão robusta de segurança cibernética, informou que o ataque mostra “investimento e sofisticação incomuns”.

- Isso indica que os invasores dedicaram recursos significativos à pesquisa pré-ataque.

- O grupo CL0P, ligado à Rússia, é conhecido por campanhas massivas de extorsão digital que exploram vulnerabilidades de software ainda não corrigidas – conhecidas como “falhas de dia zero”.

A Oracle confirmou que alguns de seus clientes foram alvos de extorsão e roubo de informações confidenciais, embora tenha afirmado que as falhas haviam sido corrigidas em julho.

No entanto, uma nova análise revelou que a vulnerabilidade ainda pode ser explorada sem necessidade de login ou senha, ampliando o risco para as empresas que utilizam o sistema.

Leia mais:

- Vulnerabilidade expõe SMS e MMS em smartphones OnePlus

- Falha em rastreadores Tile pode expor localização de milhões de usuários

- Novo controle parental do ChatGPT pode ser burlado com facilidade

Grupo responsável já atacou outras plataformas

O CL0P já havia atacado outras plataformas amplamente usadas no setor corporativo, como MOVEit, Cleo e GoAnywhere, comprometendo dados sensíveis de diversas companhias.

O Google publicou detalhes técnicos para ajudar empresas a identificar possíveis sinais de invasão ou e-mails de extorsão relacionados à campanha.