Siga o Olhar Digital no Google Discover

Na era digital, com a quantidade cada vez maior de dados e informações que compartilhamos online, fica mais e mais difícil mantê-los seguros, pois os hackers fazem de tudo para encontrar uma brecha nos sistemas de internet.

Ofertas

Por: R$ 7,60

Por: R$ 21,77

Por: R$ 16,63

Por: R$ 59,95

Por: R$ 7,20

Por: R$ 69,70

Por: R$ 30,00

Por: R$ 129,99

Por: R$ 7,39

Por: R$ 31,75

Por: R$ 481,00

Por: R$ 66,99

Por: R$ 3.799,00

Por: R$ 225,90

Por: R$ 269,99

Por: R$ 216,11

Por: R$ 79,90

Por: R$ 275,90

Por: R$ 948,90

Por: R$ 2.069,90

Por: R$ 5.489,00

Praticamente todos os dias vemos notícias de vazamento de dados, como senhas, nomes completos, endereços, etc. Um dos mais recentes, por exemplo, envolveu o Gmail, com milhões de senhas vazadas. E isso ocorre no mundo todo, em maior ou menor escala, como o caso que o Olhar Digital vai contar abaixo.

Vazamento de dados via CPF estava acontecendo sutilmente

Na semana passada, o Olhar Digital recebeu uma denúncia do ethical hacker Luiz Le Fort, na qual o portal de venda e compra de ingressos BuyTicket estava vazando dados apenas com a inserção de seu CPF. Contudo, a forma como isso estava acontecendo era “invisível” a quem pouco ou não conhece informática. Funcionava assim:

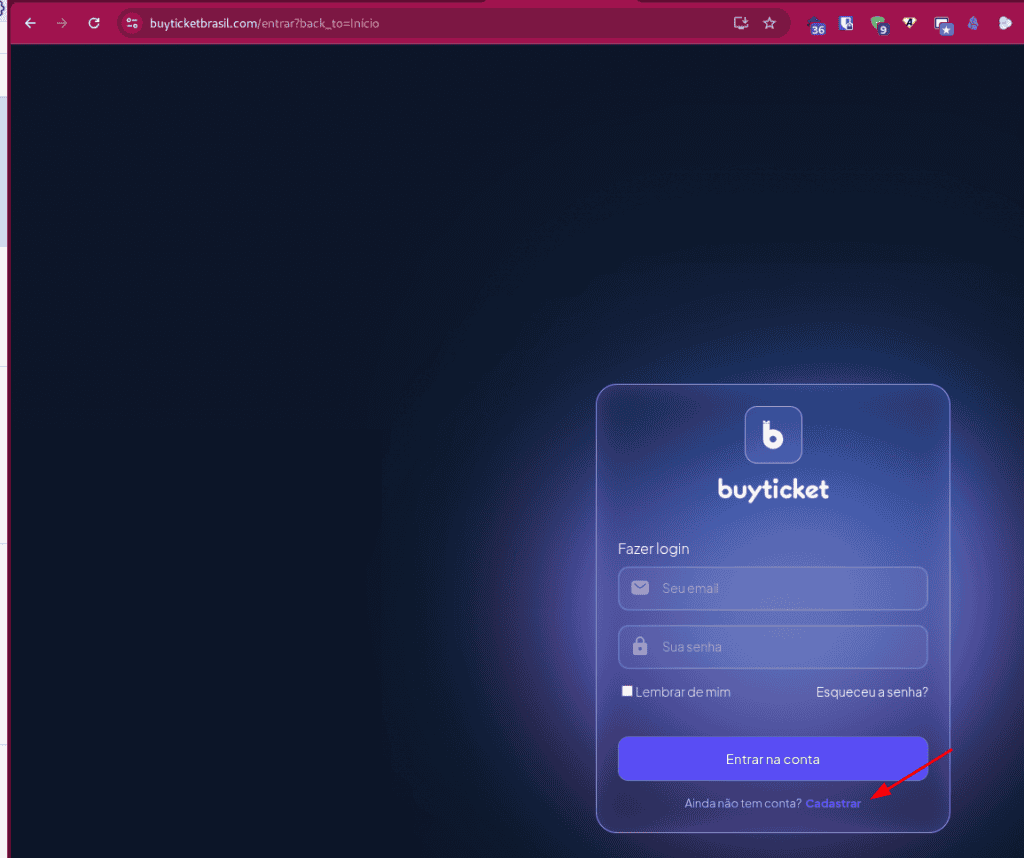

- Você abria o site da BuyTicket, entrava na área de login e, então, em “Cadastrar“;

- A seguir, ao digitar seu CPF e clicar fora da caixa de inserção do número do documento, a caixa de baixo, na qual deveria ser digitado seu nome, o trazia automaticamente — ou seja, seu nome era exibido apenas com a inserção de seu CPF;

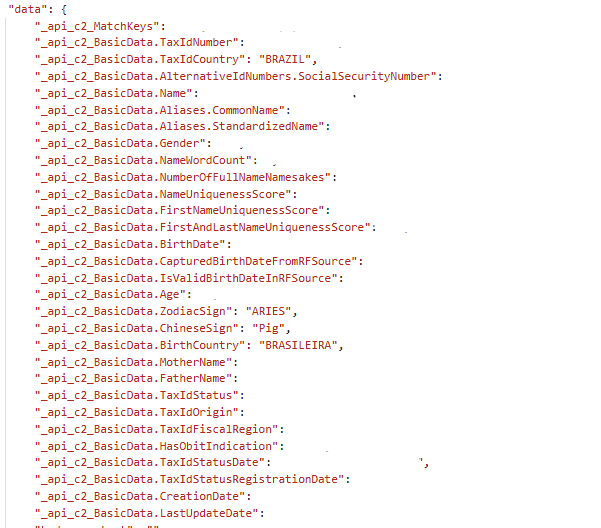

- Mas demais dados também estavam vazando. No caso, era necessário acionar a opção “Inspecionar” do navegador para ver o que estava acontecendo. Nesta página, desenvolvedores podem analisar informações da página HTML do site;

- Uma vez nessa página, ao acessar uma categoria específica, um código apresentava várias outras informações da pessoa, como endereço, nome da mãe, telefone e, até, o signo chinês;

- O time de tecnologia do Olhar Digital foi acionado e confirmou o vazamento.

- Detalhe: fizemos alguns testes e ninguém tinha cadastro prévio no site.

Entramos em contato com a BuyTicket para informar o que estava acontecendo. Em resposta, a empresa afirmou que o sistema utilizado é legal.

“Esclarecemos que o processo mencionado faz parte do nosso fluxo de Know Your Customer (KYC), etapa essencial para a validação e segurança de novos cadastros em nossa plataforma. O KYC é um procedimento amplamente utilizado por empresas que realizam transações financeiras — como bancos, e-commerces e serviços digitais — tendo como principal objetivo verificar a identidade dos usuários e prevenir fraudes“, explicou, em nota.

Ainda, a empresa salientou que seu website utiliza APIs responsáveis por consultar dados públicos e privados, incluindo a Receita Federal. “A ferramenta citada é de uso aberto e pode ser contratada por qualquer companhia“, prosseguiu.

Porém, a BuyTicket admitiu a vulnerabilidade e informou que corrigiria o problema. Após este contato, realizamos um novo teste e, de fato, as informações vazadas não estão mais aparecendo.

“Reforçamos que, diante da situação apontada, removemos consultas desnecessárias e mantivemos apenas o mínimo estritamente necessário para assegurar a proteção de nossos clientes e de toda a operação”, afirmou, garantindo que, “apesar do uso do KYC, nenhum dado de usuário cadastrado em nossa base foi exposto“.

Leia mais:

- 8 dicas práticas e simples para melhorar a sua segurança online

- Como proteger suas redes sociais de golpistas

- Foi hackeado? Confira 8 dicas para aprender a se prevenir contra cibercriminosos

Parte jurídica

Leandro Alvarenga, consultor de privacidade e segurança e colunista do Olhar Digital, afirmou que o incidente demonstra “indícios claros” de violação à Lei Geral de Proteção de Dados (LGPD), “em especial aos princípios da segurança, da prevenção e da confidencialidade”.

O especialista disse que isso está comprovado pela resposta dada pela empresa ao Olhar Digital. “A própria manifestação da empresa confirma que o incidente decorreu de falha de programação em sua integração via API”, continuou.

Ele explicou ainda que, apesar de parte das informações serem de bases públicas, é de responsabilidade da companhia como vai tratar tais dados, “devendo observar os deveres de sigilo e de adoção de medidas técnicas e administrativas aptas a proteger os dados de acessos não autorizados”.

Alvarenga também questiona a justificativa dada pela BuyTicket de que a ferramenta utilizada no website é aberta e que qualquer outra empresa pode utilizá-la, indicando que isso “não exime o controlador de responsabilidade”.

“O fato de utilizar um provedor de dados público ou privado não autoriza a exposição desses dados em ambiente acessível ao público, tampouco o tratamento sem base legal ou sem medidas adequadas de segurança”, detalhou.

O consultor de segurança também indicou os passos que a BuyTicket deveria realizar após constatar a vulnerabilidade:

- Comunicar imediatamente o incidente à Autoridade Nacional de Proteção de Dados (ANPD), indicando a natureza dos dados afetados, medidas técnicas e de segurança utilizadas, riscos envolvidos e medidas adotadas;

- Notificar os donos dos dados vazados, caso o ocorrido possa trazer riscos ou danos relevantes, permitindo que tomem providências para se protegerem de cibercriminosos;

- Documentar internamente o fato e revisar seus fluxos de segurança, de modo que evite que isso se repita;

- Revisar as integrações de APIs e o uso de serviços de terceiros, “assegurando que contratos e protocolos de comunicação prevejam medidas adequadas de segurança e de confidencialidade”.

Alvarenga ainda ressaltou a necessidade do cumprimento de boas práticas de KYC e trabalhar as boas maneiras em conjunto com a LGPD. “O uso de tais procedimentos deve sempre estar condicionado aos princípios da necessidade, minimização e finalidade, de modo que apenas os dados estritamente necessários sejam tratados, e jamais expostos de forma inadvertida”, afirmou.

O Olhar Digital entrou novamente em contato com a BuyTicket para questionar se entraria (ou se já entrou) em contato com a ANPD para informar a situação e se informou as pessoas afetadas pela vulnerabilidade. Estamos aguardando o retorno e, assim que o tivermos, atualizaremos esta reportagem.