Estado Islâmico possui aplicativo de mensagens criptografadas

De acordo com o Ghost Security Group (GhostSec, uma rede contraterrorista norteamericana), os extremistas religiosos do Estado Islâmico (EI) estão se comunicando por meio de um aplicativo para Android de mensagens instantâneas encriptadas. O aplicativo, chamado de Alrawi, possui “funcionalidades de comunicação encriptadas, ainda que rudimentares se comparadas às do Telegram ou de outros aplicativos […]

Leia mais

Ex-chefe da NSA: proibir a criptografia é uma má ideia

Michael Hayden, o ex-chefe da Agência de Segurança Nacional dos Estados Unidos, a NSA, afirmou que as tentativas do FBI de proibir a criptografia são uma má ideia, contrariando as ideias do diretor do FBI, James Corney. “Eu acredito que a encriptação de ponta a ponta é boa para a América”, afirmou em uma conferência […]

Leia mais

França quer proibir que empresas de tecnologia criptografem seus dados

O parlamento da França está considerando aprovar uma lei que proíbe que empresas de tecnologia usem a criptografia para proteger o acesso do governo aos seus dados. A criptografia consegue “embaralhar” os dados para que somente as pessoas autorizadas consigam decifrá-los. O projeto de lei República Digital deve ser debatido e aprovado nesta semana, junto […]

Leia mais

Sistema operacional da Coreia do Norte monitora até o pendrive do usuário

A Coreia do Norte é certamente uma das nações mais isoladas do mundo, onde as pessoas têm sua liberdade limitada pelo regime ditatorial que já dura mais de 60 anos. Dois pesquisadores de segurança em TI da Alemanha tiveram acesso ao RedStar OS, sistema operacional usado pelos PCs norte-coreanos, e revelaram alguns de seus recursos […]

Leia mais

Apple, Facebook, Google e Microsoft se unem por legislação pró-criptografia

Um grupo de empresas de tecnologia de grande porte, como o Google, a Apple, o Facebook e a Microsoft, se uniu para pedir ao governo do Reino Unido que garanta em lei o direito de cidadãos e empresas a criptografar seus dados de maneira segura. Juntos, o Facebook, o Google, a Microsoft e o Twitter […]

Leia mais

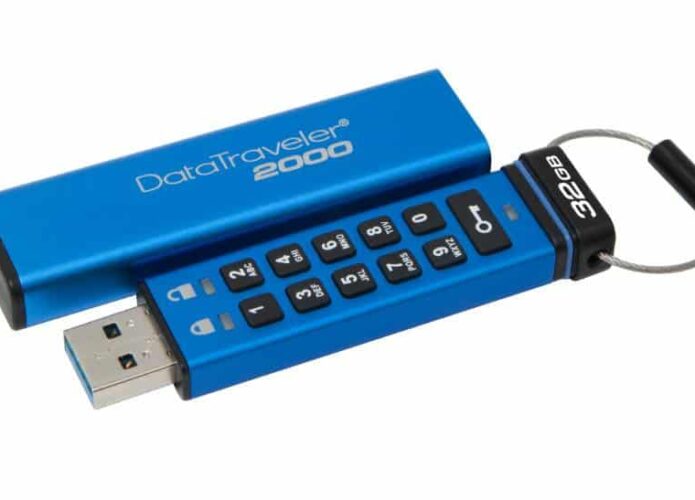

Kingston anuncia pendrive criptografado com teclado alfanumérico

Segurança é a palavra de ordem no novo pendrive da Kingston, uma das maiores fabricantes desses dispositivos no mundo. O DataTraveler 2000, anunciado nesta quinta-feira, 7, possui um sistema de criptografia AES 256 bit que esconde o conteúdo dos arquivos armazenados. Para destrancá-lo, basta digitar a senha em seu próprio teclado alfanumérico. A criptografia do […]

Leia mais

China força empresas de tecnologia a descriptografar dados

A China aprovou novas leis antiterrorismo que obrigam as empresas de tecnologia a prestarem contas quando solicitadas, incluindo descriptografar dados e informações. De acordo com a Reuters, as novas leis entraram em vigor no domingo após ter caído uma disposição que exigia a todas as empresas a instalação de uma ‘backdoor’ em seus produtos. Agora, […]

Leia mais

Apple diz que não troca privacidade de usuários por segurança nacional

Tim Cook, presidente da Apple, foi o entrevistado do último domingo, 20, no programa “60 Minutes”, da emissora americana CBS. Ao jornalista Charlie Rose, o executivo falou sobre criptografia e disse que não é possível trocar a privacidade dos usuários pela segurança nacional. “Eu não acredito que exista essa troca, de privacidade versus segurança nacional. […]

Leia mais

Facebook também pode ser bloqueado se Whatsapp não cooperar, explica advogado

O bloqueio do WhatsApp pela justiça brasileira ontem foi motivado pela falta de cooperação da empresa com uma investigação. No entanto, antes do bloqueio, a empresa já havia sido condenada a pagar uma multa de R$ 100 mil por dia em que não respondesse às solicitações da Justiça. E, mesmo com a liberação do serviço, […]

Leia mais

Estado Islâmico usa aplicativo para Android para se comunicar

o Ghost Security Group, coletivo independente de segurança digital, descobriu um aplicativo para Android usado pela facção islâmica extremista conhecida como Estado Islâmico para se comunicar e divulgar seu material de maneira sigilosa. De acordo com o International Business Times, o aplicativo só pode ser baixado por meio de canais encriptados de comunicação associados ao […]

Leia mais