Como ativar a verificação em duas etapas na conta gov.br

Esta é uma maneira de garantir que a sua conta ficará ainda mais segura e apenas você vai acessá-la; veja o passo a passo para ativar a verificação

Leia mais

Novo recurso do Windows “vê” tudo o que você faz e pode ser facilmente hackeado

Recurso foi apresentado pela gigante do software como "uma forma mágica" de acessar qualquer informação vista no seu computador

Leia mais

Meta atualiza ferramenta que rastreia desinformação visando eleições na Europa

Medidas de segurança da Meta vão incluir orientações aos candidatos das eleições europeias sobre como proteger suas contas

Leia mais

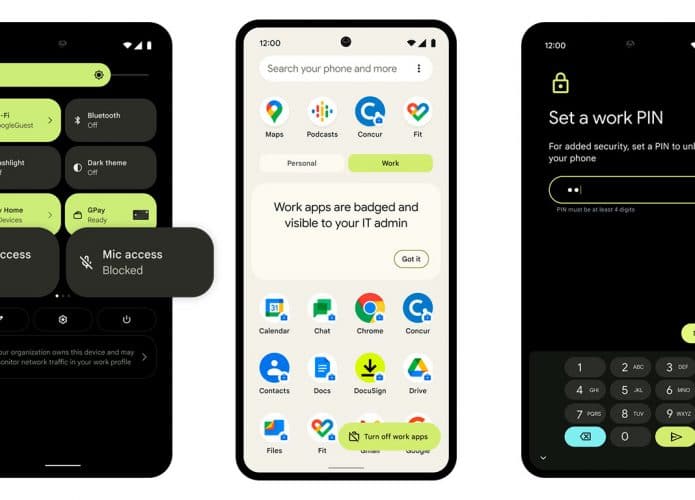

Android 12 vai permitir que empresas controlem smartphones remotamente

O Google acrescentou alguns recursos no Android 12 para empresas que permitem administrar smartphones remotamente. O objetivo do “modo trabalho” é tornar o sistema operacional mais confiável e seguro possibilitando que equipes de TI tenham autonomia para monitorar acessos e até mesmo controlar dados USB em aparelhos corporativos. De acordo com o Google, o Android […]

Leia mais

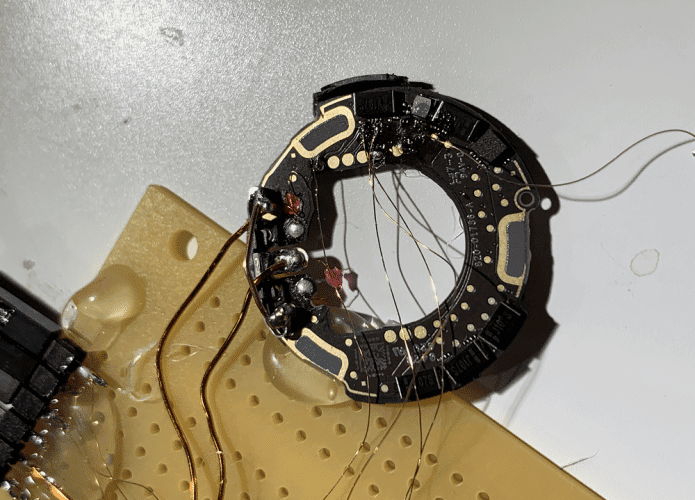

Apple: falha de segurança transforma AirTags em aparelhos de espionagem

Uma falha de segurança nas Apple AirTags pode transformá-las em um dispositivo de espionagem. De acordo com o analista de segurança Bobby Rauch, as tags possuem uma porta que pode ser facilmente invadida para infectar smartphones. Esta vulnerabilidade força os usuários a efetuarem login em uma página falsa do iCloud para roubar seus dados. Segundo […]

Leia mais