Google: mais de 750 mil sites foram comprometidos no último ano

Um estudo divulgado pelo Google nesta quarta-feira mostra que 760,9 mil sites foram comprometidos no último ano. A pesquisa, realizada em parceria com a Universidade da Califórnia em Berkeley, testa a eficácia o recvurso do Google de navegação segura, que usa alertas para notificar potenciais violações de segurança e URLs nocivas. Países e plataformas Mais […]

Leia mais

Cerca de 0,5% dos dispositivos Android foi infectado em 2015

O Google lançou hoje o seu relatório anual de segurança do Android, referente ao ano de 2015. De acordo com o documento, apenas 0,5% de todos os dispositivos Android no mundo foi infectado por algum tipo de programa nocivo ao longo do último ano. Essa porcentagem inclui até mesmo os dispositivos Android que instalam aplicativos […]

Leia mais

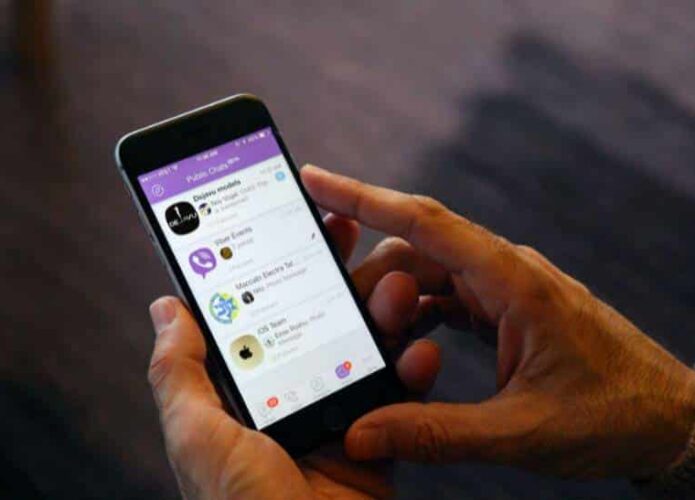

Viber também adere à criptografia de ponta a ponta

Seguindo o movimento do WhatsApp de incluir criptografia de ponta a ponta em sua plataforma, o aplicativo de mensagem Viber também decidiu codificar todas as formas de comunicação oferecidas pelo serviço. A criptografia do Viber virá com diferentes níveis de segurança, exibidos com um código de cores no lado direito da tela. Veja: Cinza: mensagens […]

Leia mais

Donos de iPhone desbloqueiam o aparelho 80 vezes por dia

Donos de iPhone passam o dia todo de olho no smartphone. Na última sexta-feira, 15, a Apple se reuniu com a imprensa para falar das táticas de segurança usadas para manter usuários seguros e aproveitou para compartilhar alguns dados. Um deles diz que, em média, os iPhones são desbloqueados 80 vezes por dia. O Techpinions, […]

Leia mais

Inteligência artificial ajuda a identificar ciberataques

Pesquisadores do MIT desenvolveram um sistema capaz de analisar e interromper ciberataques. De acordo com os criadores do programa, chamado AI 2, ele é capaz de analizar dezenas de milhões de registros por dia e identificar ataques com 85% de precisão, poupando o trabalho de analistas e a perda de tempo com ameaças falsas. O […]

Leia mais

Criminosos usam apps desatualizados para sequestrar dispositivos

Criminosos estão utilizando brechas descobertas em aplicativos desatualizados para infectar dispositivos. De acordo com pesquisadores da Cisco, mais de 3 milhões de servidores correm risco de infecção por ramsomware. As quadrilhas estão se aproveitando de vulnerabilidades em softwares de gestão para instalar backdoors e sequestrar dispositivos. Atualmenta, 2,1 mil servidores foram comprometidos, o que torna […]

Leia mais

Encurtadores de URL podem vazar contas de usuários do Google e da Microsoft

Serviços que reduzem o endereço eletrônico de sites, os chamados encurtadores de URL como o Bit.ly, podem também oferecer um grave risco à segurança dos usuários. Pesquisadores do instituto Cornell Tech, nos Estados Unidos, descobriram que as URLs geradas por esses sistemas podem dar acesso a dados privados e contas do Google e da Microsoft. […]

Leia mais

Polícia canadense acessava conversas do BlackBerry Messenger desde 2010

A BlackBerry oferecia como exclusividade aos seus usuários o BlackBerry Messenger, um serviço de envio de mensagens para quem tinha algum modelo da marca, mas uma reportagem da Vice deixou alguns clientes assustados ao declarar que a polícia canadense tinha acesso às mensagens desde 2010. Documentos judiciais com data de 2011 revelaram que a Royal […]

Leia mais

QuickTime para Windows possui 2 brechas sérias de segurança

Se você tem o QuickTime instalado num computador com Windows, chegou a hora de se desfazer do software da Apple, porque ele se tornou perigoso para o sistema da Microsoft. Na última quinta-feira, 14, a Trend Micro informou ter encontrado duas vulnerabilidades críticas no player de vídeo. Como a Apple não fornece mais suporte ao […]

Leia mais

FBI não pode contar à Apple como desbloqueou iPhone de terroristas

A Apple provavelmente terá de trabalhar sozinha para descobrir qual brecha foi usada pelo FBI para invadir o iPhone 5c usado pelo casal que matou 14 pessoas em um tiroteio na Califórnia. O método de invasão foi comprado pelo FBI de uma empresa supostamente estrangeira que, segundo informa a Reuters, tem a posse legal sobre […]

Leia mais