Um trojan bancário está se passando por aplicativo Android do Itaú Unibanco, maior banco privado do Brasil, que possui cerca de 55 milhões de clientes em todo o mundo. Em outras palavras, o malware do tipo cavalo de Troia tem como alvo os usuários do banco brasileiro e tenta realizar transações financeiras fraudulentas, sem o conhecimento das vítimas.

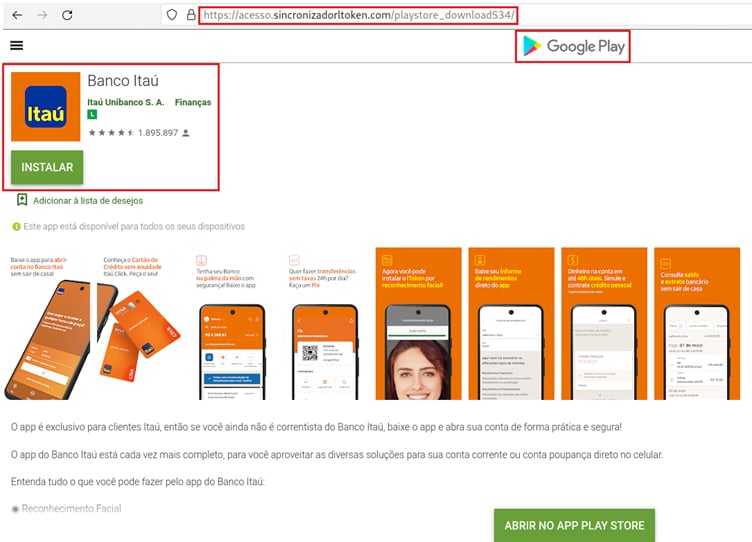

Os cibercriminosos responsáveis pelo malware configuraram uma página que se parece muito com a loja de aplicativos Play Store, do Google, voltada para o sistema operacional Android. Dessa forma, os agentes induzem os visitantes a pensar que estão instalando o aplicativo a partir de um serviço confiável. Para reforçar o potencial de fraude, o aplicativo nocivo usa o mesmo ícone do aplicativo legítimo.

Leia mais:

- Made in Brasil: trojan bancário Mekotio volta com tudo no mundo

- Novo ataque trojan foca-se em clientes de bancos brasileiros e sequestra seus computadores

- Cuidado com o Vultur! Novo malware de fraude bancária infecta milhares de dispositivos Android

Primeiros sinais do golpe

Na página falsa de instalação do falso app do Itaú, se o usuário clicar no botão “Instalar”, será oferecido o download do APK, sigla para Android Application Pack, pacote de aplicações que pode ser descompactado e instalado no Android. O malware está hospedado sob o nome de “sincronizador.apk”.

Aqui, já é encontrado o primeiro sinal do golpe. Os aplicativos da Google Play Store são instalados por meio da interface da loja, nunca solicitando que o usuário baixe e instale programas manualmente.

Depois que o usuário inicia o falso aplicativo do Itaú, o malware solicita que seja habilitada a AccessibilityService, interface voltada para operações de rotina no aparelho Android, que possui recursos para a realização de quase qualquer tarefa. Além disso, o malware solicita outras permissões, como observar ações, recuperar conteúdo da janela e executar gestos.

Para não levantar suspeitas ou arriscar a detecção de ferramentas antivírus, o aplicativo nocivo não solicita nenhuma permissão perigosa. Em vez disso, o objetivo é aproveitar o serviço de acessibilidade, que é tudo de que o malware móvel precisa para contornar toda a segurança em sistemas Android.

Trojan tenta acessar o aplicativo real do Itaú

O trojan bancário foi analisado por pesquisadores da Cyble, empresa especializada em segurança digital. Durante suas análises, os profissionais também descobriram que, assim que o malware é executado, ele tenta abrir o aplicativo Itaú real na própria Play Store para realizar as operações bancárias.

Os sites usados para distribuir os APKs maliciosos estão off-line por enquanto, mas os atores podem retornar por meio de domínios diferentes. Cibercriminosos estão constantemente adaptando seus métodos para evitar detecção e encontrar novas maneiras de atingir os usuários por meio de técnicas cada vez mais sofisticadas.

Cuidados importantes

Se você deseja desfrutar da conveniência de um e-banking móvel, certifique-se de instalar o aplicativo do site oficial do banco ou da Google Play Store. Realize também atualizações no aplicativo assim que estiverem disponíveis, usando sempre uma senha forte e habilitando a autenticação multifator na ferramenta. De um modo geral, mantenha seus dispositivos, sistemas operacionais e aplicativos atualizados.

Em casos específicos de necessidade de instalação de APKs de fora da loja do Google, examine cuidadosamente as solicitações de permissão durante e após a instalação. Além disso, desconfie de abrir links recebidos por SMS ou e-mails entregues em seu telefone.

Já assistiu aos nossos novos vídeos no YouTube? Inscreva-se no nosso canal.

Imagem: Darelle/Pixabay/CC