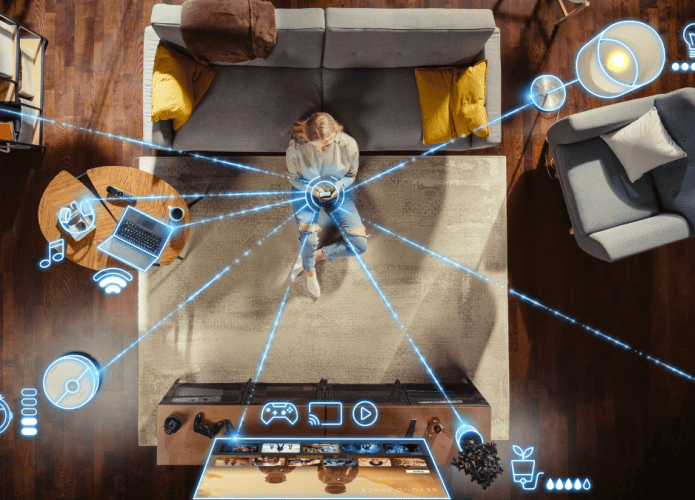

Dispositivos inteligentes: Europa tem novas regras; o que muda?

As recentes normas aprovadas pela UE serão aplicadas a equipamentos de uso doméstico conectados à internet, como babás eletrônicas e TVs

Leia mais

Fim de ano: empresas e consumidores devem redobrar a atenção à segurança

Segundo relatório, o Brasil lidera ataques cibernéticos na América Latina, registrando 328.326 incidentes

Leia mais

Black Friday 2023: empresas têm mais desafios de cibersegurança com IA nesta época

Especialistas alertam sobre principais cuidados que empresas precisam tomar nessa época, com grande exposição de suas infraestruturas de TI

Leia mais

Como os hackers descobrem as senhas das vítimas?

Métodos variam entre phishing, instalação de malwares na máquina alvo e testadores automáticos de senha; saiba mais

Leia mais

Como funcionam os gerenciadores de senha?

Aplicativos utilizam criptografia para proteger dados de acesso dentro de um cofre virtual e requerem autenticação de dois fatores; entenda

Leia mais

Como prevenir que seu e-mail seja vazado

Usuários devem manter sigilo sobre o e-mail principal, evitar cadastrá-lo em qualquer lugar, e não clicar em links suspeitos; saiba mais

Leia mais

5 provedores de e-mail seguros que dificultam invasões hacker

Plataformas possuem e-mail autodestrutivo, criptografias simétrica e assimétrica, e oferecem planos gratuitos e pagos; saiba mais

Leia mais

Alô Protegido: como usar bloqueador de chamadas do Nubank

Recurso processa as ligações recebidas no telefone e bloqueia aquelas suspeitas de se passarem pelo banco; saiba como ativá-lo

Leia mais

Como criar senhas fortes para proteger redes sociais e dados sensíveis

Utilizar caracteres especiais, evitar dados sensíveis e diversificar senhas e e-mails são algumas das dicas mais importantes

Leia mais

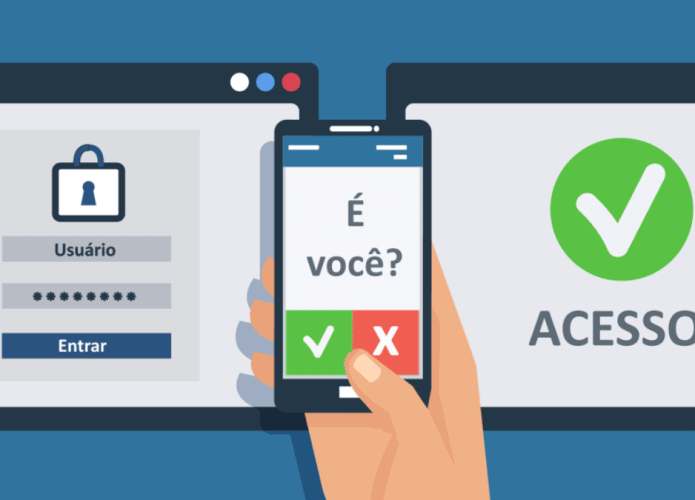

O que é a autenticação de dois fatores e como ela protege seus dados?

Camada extra de segurança dificulta a invasão de hackers em serviços online e atribui maior proteção a dados; entenda

Leia mais