Não é mais necessário ter acesso físico ao smartphone nem interações com a tela touchscreen para lançar ataques de malware. É o que aponta o artigo “GhostTouch: ataques direcionados em telas touchscreen sem toque físico”, que será apresentado no Usenix Security Simposium, no mês que vem, e foi conduzido por pesquisadores da Universidade de Zhejiang (China) e da Universidade Técnica de Darmstadt (Alemanha).

De acordo com o estudo, um novo tipo de ataque, o GhostTouch, é capaz de executar toques e furtos na tela do telefone a uma distância de até 40 mm. Entre as ações maliciosas, é possível iniciar chamadas e baixar malwares.

Atualmente, smartphones e tablets usam telas capacitivas sensíveis a inteferências eletromagnéticas (EMIs, na sigla em inglês) e ao ruído do carregador. Segundo o estudo, a EMI, por exemplo, pode induzir toques falsos nas telas touchscreen e até mesmo causar comportamentos não-responsivos, como autotoques e defeitos operacionais.

Leia mais:

- Malwares contra Ucrânia podem atingir resto do mundo

- Emotet: malware “mais perigoso do mundo” retorna com tudo

- Symbiote: malware Linux tem como alvo sistemas financeiros da América Latina, inclusive do Banco do Brasil e da Caixa

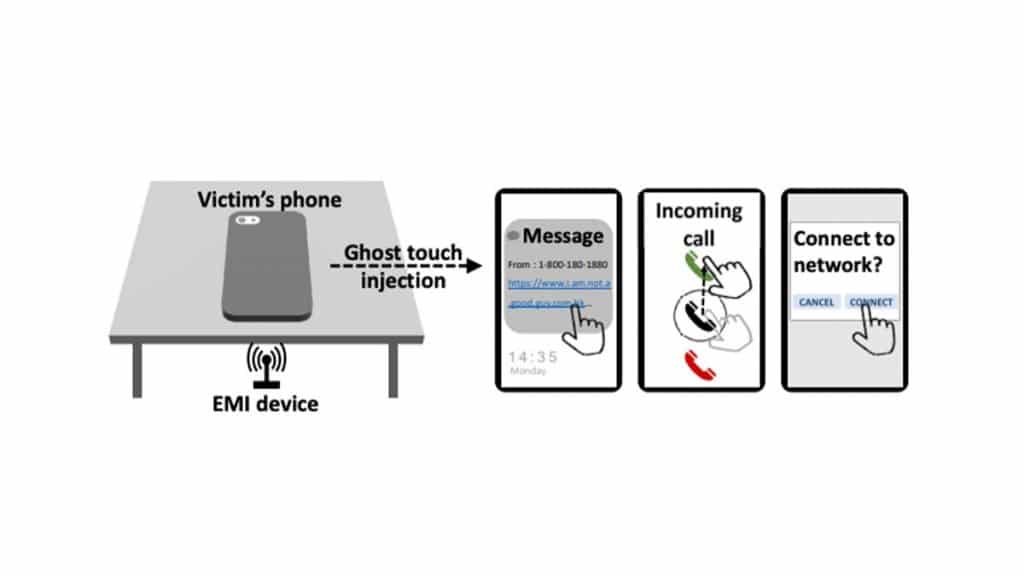

Por conta disso, os pesquisadores criaram o GhostTouch para entender se era possível usar a interferência eletromagnética para executar ataques e foram bem-sucedidos. Para isso, prepararam um gerador de ondas com sinais EMI e uma antena de transmissão para se conectar com o telefone. Um módulo localizador determinou a localização exata da tela do aparelho e calibrou os sinais para locais específicos.

Segundo o estudo, cafés, bibliotecas e lobbies de conferências, onde as pessoas colocam seus smartphones virados para baixo, são os locais mais prováveis para um ataque.

Pesquisadores conseguiram instalar Bluetooth malicioso em iPhone SE

Foram testadas várias ações com o GhostTouch: atender chamadas, pressionar botões, digitar senhas e desbloquear. Em um dos cenários, caso o telefone da vítima esteja no modo silencioso, o invasor pode ligar e usar o ataque para atender uma ligação e escutar uma conversa privada. Em outro, é possível enviar um link malicioso para o telefone da vítima e usar o GhostTouch para tocar nele e baixá-lo.

Os pesquisadores testaram o malware em 11 tipos de smartphones amplamente utilizados. Em nove deles (82%), foram capazes de usar o ataque com algum grau de sucesso. Por exemplo, estabelecer uma conexão Bluetooth maliciosa em um iPhone SE.

Desta forma, embora passem por testes de compatibilidade eletromagnética, entre outras medidas de precaução, as telas capacitivas ainda são suscetíveis a ataques EMI. Como defesa, os pesquisadores recomendam o reforço da tela touchscreen contra ataques direcionados, como foi o caso do GhostTouch, e o uso de algoritmos para detectar pontos de contato anormais.

Crédito da imagem principal: Ihamoo/Shutterstock

Já assistiu aos nossos novos vídeos no YouTube? Inscreva-se no nosso canal!